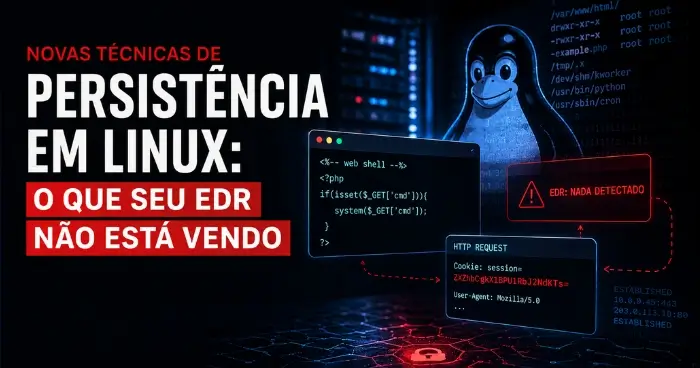

Durante muitos anos, a persistência em ambientes Linux esteve associada a técnicas relativamente conhecidas: cron jobs maliciosos, SSH keys ocultas, serviços modificados e backdoors tradicionais.

Mas o cenário mudou.

Os ataques modernos contra servidores Linux estão cada vez mais silenciosos, sofisticados e difíceis de detectar. Hoje, grupos avançados conseguem manter acesso persistente utilizando:

- web shells praticamente invisíveis;

- comunicação C2 escondida em tráfego HTTP legítimo;

- execução em memória;

- evasão baseada em comportamento;

- abuso de processos legítimos do sistema.

O mais preocupante é que muitas dessas técnicas conseguem operar abaixo do radar de soluções tradicionais de EDR, principalmente quando não existe monitoramento contínuo ou telemetria avançada.

Web shells modernos: persistência silenciosa em servidores Linux

Web shells continuam entre as ferramentas mais utilizadas por atacantes em ambientes Linux comprometidos. Porém, os modelos atuais são muito mais sofisticados do que os antigos scripts simples utilizados anos atrás.

Pesquisadores da CrowdStrike destacam que web shells modernos frequentemente utilizam:

- execução dinâmica de código;

- ofuscação;

- payloads em memória;

- modificação de scripts legítimos;

- evasão baseada em comportamento do servidor.

Em muitos casos, o código malicioso sequer permanece gravado no disco por muito tempo, dificultando análises forenses tradicionais.

Além disso, atacantes passaram a explorar processos legítimos do Linux para mascarar atividade maliciosa, tornando a persistência extremamente difícil de identificar apenas com assinaturas estáticas.

O novo C2 invisível: comandos escondidos em cookies HTTP

Uma das técnicas mais recentes observadas em campanhas contra servidores Linux envolve o uso de cookies HTTP como canal de comando e controle (C2).

Em vez de utilizar parâmetros GET ou POST tradicionais, os atacantes escondem instruções maliciosas diretamente dentro de cookies HTTP aparentemente legítimos.

Na prática, o web shell permanece “adormecido” até receber valores específicos enviados via cookie.

Isso gera dois problemas críticos:

- o tráfego parece legítimo para muitas ferramentas de monitoramento;

- o comportamento malicioso só é ativado sob condições específicas.

Esse modelo reduz drasticamente indicadores tradicionais de comprometimento e dificulta a detecção baseada apenas em IOC ou assinatura.

Quando o EDR não enxerga o comportamento completo

Grande parte das soluções tradicionais de EDR foi construída para detectar:

- arquivos maliciosos conhecidos;

- comportamento agressivo;

- execução evidente de malware.

O problema é que técnicas modernas de persistência em Linux frequentemente operam:

- em memória;

- utilizando processos legítimos;

- com baixa frequência;

- misturadas ao tráfego normal da aplicação.

Pesquisas recentes mostram inclusive casos onde web shells operaram por meses em ambientes Linux antes de serem identificados.

Esse cenário reforça um ponto crítico: detecção moderna depende muito mais de contexto e telemetria do que apenas de assinatura.

Telemetria avançada se tornou essencial

Hoje, visibilidade é um dos maiores desafios em ambientes Linux.

Sem coleta avançada de eventos, muitos sinais passam despercebidos:

- execução dinâmica de PHP;

- comportamento anômalo em processos web;

- alterações em scripts legítimos;

- conexões externas discretas;

- persistência baseada em serviços e automações;

- movimentação lateral silenciosa.

Mais do que detectar malware conhecido, o foco atual precisa estar em identificar:

- comportamento anômalo;

- persistência invisível;

- execução fora do padrão;

- alterações suspeitas no fluxo operacional.

Nesse cenário, estratégias de SOC e detecção avançada de ameaças se tornaram fundamentais para ampliar a visibilidade operacional em ambientes críticos.

O problema da falsa sensação de segurança

Muitas empresas acreditam que possuir um EDR instalado significa automaticamente possuir visibilidade completa do ambiente.

Mas em ambientes Linux modernos, isso raramente é verdade.

Servidores web, containers, workloads cloud e pipelines automatizados criaram cenários onde:

- processos legítimos podem ser abusados;

- scripts temporários desaparecem rapidamente;

- conexões C2 se misturam ao tráfego normal;

- payloads operam apenas em memória;

- persistência acontece sem arquivos tradicionais.

Sem telemetria aprofundada e correlação contínua, o atacante consegue permanecer invisível por longos períodos.

Como a DeServ ajuda empresas a aumentar visibilidade em ambientes Linux

A DeServ Segurança da Informação atua apoiando empresas na proteção de ambientes críticos através de:

- monitoramento contínuo;

- gestão de vulnerabilidades;

- análise de comportamento;

- operações SOC;

- resposta a incidentes;

- governança de segurança;

- proteção de ambientes Linux e cloud.

A atuação envolve aumento de visibilidade operacional, correlação avançada de eventos e apoio estratégico para identificação de ameaças persistentes em ambientes corporativos modernos.

Além da atuação consultiva, a DeServ Academy também oferece treinamentos especializados voltados para segurança ofensiva, DevSecOps, monitoramento e proteção de infraestruturas modernas.

Entre os treinamentos mais alinhados ao cenário atual estão:

- CompTIA Security+;

- DevOps Professional;

- e a certificação Artificial Intelligence Compliance Professional (AICP).

Esses treinamentos ajudam profissionais a desenvolverem uma visão mais estratégica sobre segurança, telemetria, monitoramento e proteção de ambientes modernos.

TechDay DeServ: ameaças modernas e segurança avançada

O avanço das técnicas de evasão, persistência invisível e abuso de infraestrutura legítima também já foi tema discutido nos conteúdos técnicos e TechDays promovidos pela DeServ, abordando os desafios atuais de monitoramento, detecção e resposta em ambientes modernos.

Esses encontros ajudam profissionais a compreender como ataques atuais exploram comportamento, automação e baixa visibilidade operacional para permanecer ativos mesmo em ambientes monitorados.

🎥 Acesse o canal da DeServ no YouTube

Conclusão

A persistência moderna em Linux evoluiu.

Hoje, atacantes conseguem esconder comunicação C2 em cookies HTTP, operar web shells em memória e abusar de processos legítimos para permanecer invisíveis por longos períodos.

Nesse cenário, depender apenas de detecção baseada em assinatura não é suficiente.

Empresas precisam investir em:

- telemetria avançada;

- monitoramento contínuo;

- análise comportamental;

- correlação contextual;

- visibilidade aprofundada de ambientes Linux.

Porque muitas vezes o problema não é a ausência de proteção.

É a ausência de visibilidade sobre o que realmente está acontecendo dentro da infraestrutura.

Sua empresa possui visibilidade real sobre atividades persistentes em ambientes Linux?

A DeServ Segurança da Informação apoia organizações na identificação de ameaças avançadas, aumento de telemetria e fortalecimento da segurança em ambientes críticos.